Vũ khí hạt nhân của Triều Tiên không được tài trợ bởi nguồn thu truyền thống như than đá hay thuế, mà được hỗ trợ bởi tiền điện tử bị đánh cắp. Vào ngày 18 tháng 7 năm 2024, nhóm hacker hàng đầu của chính phủ Triều Tiên, Lazarus Group, đã thực hiện một cuộc tấn công táo bạo vào WazirX, sàn giao dịch tiền điện tử lớn nhất Ấn Độ.

Chỉ trong vòng hơn một giờ, nhóm này đã đánh cắp hơn 200 triệu đô la và biến mất trước khi bất kỳ phản ứng nào có thể theo kịp. Cuộc tấn công được tổ chức như một chiến dịch quân sự chuyên nghiệp. Vụ cướp tại WazirX chỉ là một trong nhiều hoạt động được liên kết trực tiếp với Lazarus.

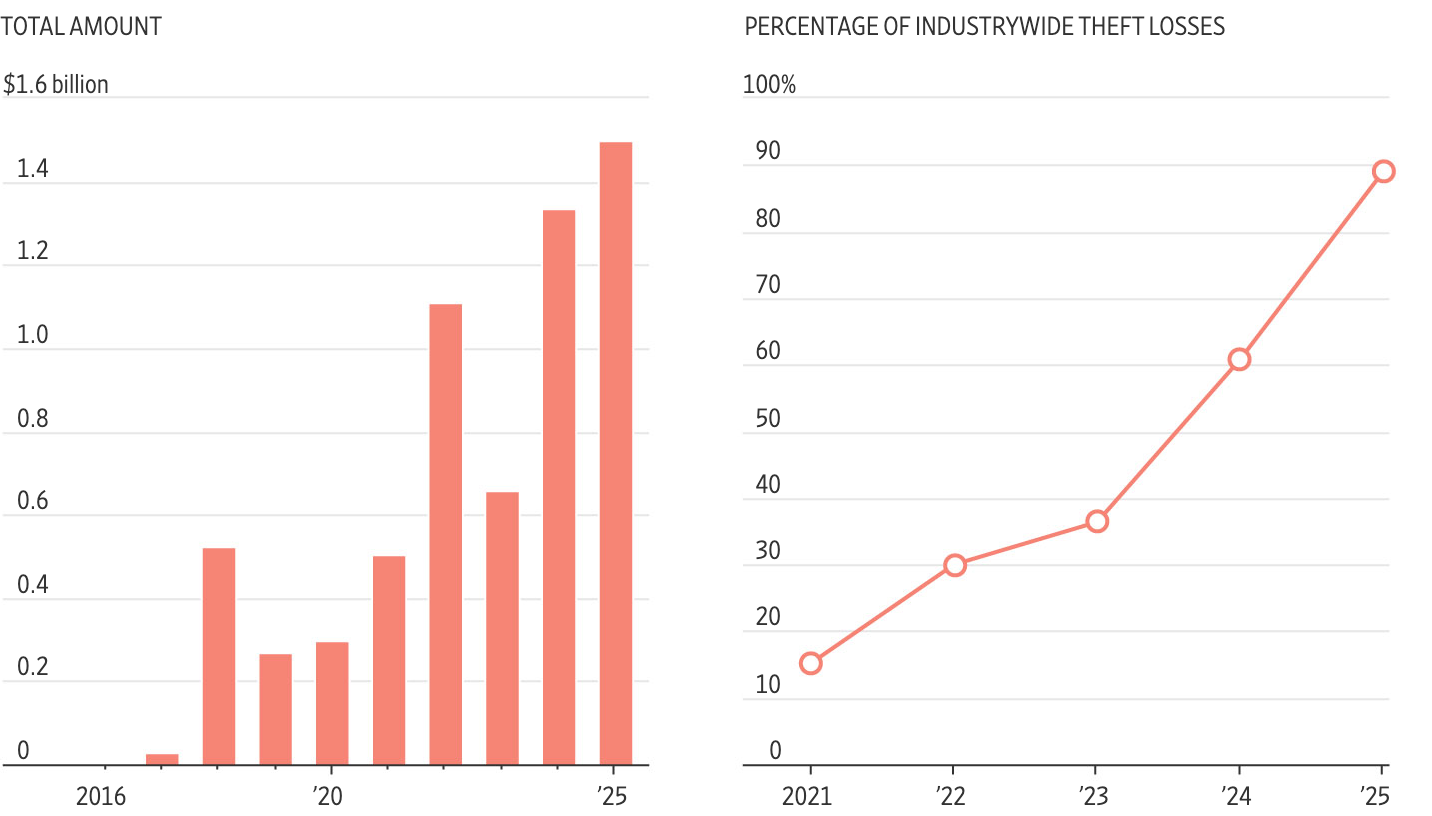

Trong suốt 10 năm qua, Lazarus đã đánh cắp hơn 6 tỷ đô la, biến nhóm này trở thành kẻ trộm tiền điện tử nguy hiểm nhất thế giới. Theo một báo cáo từ Wall Street Journal, các hoạt động của Lazarus đóng vai trò quan trọng trong việc duy trì chế độ của Kim Jong Un, đồng thời tài trợ cho chương trình hạt nhân bất chấp các lệnh trừng phạt quốc tế nghiêm ngặt.

Lazarus: Tập hợp những bộ óc xuất sắc nhất của Triều Tiên

Benedict Hamilton, Giám đốc điều hành tại Kroll – công ty hỗ trợ WazirX truy tìm vụ trộm, nhận định rằng tốc độ và mức độ tự động hóa của nhóm này cho thấy số tiền bị đánh cắp có khả năng đã được chuyển đổi thành tiền mặt ngay sau khi vụ tấn công diễn ra.

Với gần một nửa tài sản bị mất, WazirX buộc phải tạm ngừng hoạt động. Một phát ngôn viên của sàn giao dịch này cho biết họ đang nỗ lực khôi phục tiền của người dùng và dự kiến sẽ sớm hoạt động trở lại.

Lazarus được hình thành từ những bộ óc xuất sắc nhất của Triều Tiên, và nhóm này không vội vàng trong các chiến dịch của mình. Họ dành hàng tháng, thậm chí hàng năm, để nghiên cứu mục tiêu, tạo hồ sơ giả và tìm kiếm một điểm yếu duy nhất để khai thác.

Để xâm nhập vào hệ thống của các công ty, Lazarus sử dụng các thông tin cá nhân từ Instagram, LinkedIn và Facebook của nhân viên, sau đó xây dựng các chiêu trò lừa đảo được cá nhân hóa nhằm dụ họ nhấp vào các liên kết chứa mã độc.

Một số thành viên Lazarus thậm chí còn nộp đơn xin việc từ xa tại các công ty công nghệ Mỹ bằng danh tính giả, vượt qua các cuộc phỏng vấn và làm việc bên trong hệ thống để truy cập dữ liệu. Những chiến dịch này được tổ chức và vận hành như các chiến dịch quân sự chuyên nghiệp, với sự hậu thuẫn của nhà nước.

Triều Tiên và chiến lược trộm tiền điện tử

Vào tháng 2 năm 2024, Lazarus đã thực hiện vụ trộm lớn nhất trong lịch sử của nhóm – đánh cắp 1,5 tỷ đô la từ Bybit, một trong những sàn giao dịch tiền điện tử lớn nhất thế giới. Theo báo cáo từ Chainalysis, chỉ riêng trong năm 2024, Triều Tiên đã chịu trách nhiệm cho hơn 60% số tiền bị đánh cắp trong toàn bộ lĩnh vực tiền điện tử.

Quốc gia này đã xây dựng một đội quân mạng hùng hậu với hơn 8.000 hacker làm việc toàn thời gian, được tổ chức thành các nhóm theo mô hình quân đội và hỗ trợ bởi nhiều bộ phận nhỏ hơn, theo Wall Street Journal.

Những trẻ em có năng khiếu về toán học hoặc khoa học được tuyển chọn từ sớm và đào tạo chuyên sâu để trở thành hacker. Họ không có công việc phụ, mà dành toàn bộ thời gian cho các hoạt động tấn công mạng.

Dù sống tốt hơn phần lớn công dân Triều Tiên, các hacker này phải chịu áp lực lớn và đối mặt với các hình thức trừng phạt nghiêm khắc nếu thất bại. Elma Duval, đồng tác giả của một báo cáo từ tổ chức vận động PScore có trụ sở tại Seoul, đã phỏng vấn các cựu nhân viên IT và tiết lộ rằng các hacker thường bị trừng phạt thể chất nếu không hoàn thành nhiệm vụ.

Kim Jong Il, nhà lãnh đạo quá cố của Triều Tiên, từng tuyên bố rằng các cuộc chiến trong tương lai sẽ được tiến hành bằng máy tính. Tầm nhìn này đã trở thành chiến lược quốc gia dưới thời Kim Jong Un.

Với các nguồn thu truyền thống như buôn bán vũ khí, buôn lậu than đá và lao động nước ngoài bị bóp nghẹt bởi các lệnh trừng phạt quốc tế, Triều Tiên buộc phải tìm kiếm một nguồn thu nhập mới. Cơ quan tình báo của nước này ước tính rằng Triều Tiên cần khoảng 6 tỷ đô la mỗi năm, bao gồm hàng trăm triệu đô la để duy trì chương trình vũ khí hạt nhân.

Tiền điện tử trở thành lựa chọn lý tưởng: nhanh chóng, chi phí thấp và khó truy vết. Mặc dù Bình Nhưỡng chưa bao giờ công khai nhận trách nhiệm cho bất kỳ vụ tấn công nào, các quan chức Mỹ cho biết Lazarus thường để lại dấu vết, bao gồm phần mềm độc hại và các ví tiền đã được tái sử dụng từ các vụ hack trước đó.

Nhóm này từng bị cáo buộc liên quan đến các vụ tấn công lớn như vụ hack Sony năm 2014, vụ trộm ngân hàng trung ương Bangladesh năm 2016 và cuộc tấn công ransomware WannaCry năm 2017.

Lazarus: Mục tiêu mới là quỹ ETF tiền điện tử và ứng viên tìm việc

Vào tháng 9 năm 2024, FBI đã đưa ra cảnh báo rằng Lazarus đang nhắm vào các công ty liên quan đến quỹ ETF. Đây là một phần thị trường hấp dẫn với 37 tỷ đô la dòng vốn đầu tư vào năm ngoái, bao gồm các quỹ từ BlackRock, Fidelity và nhiều công ty lớn khác. Lazarus đã sử dụng email chứa mã độc được thiết kế riêng để nhắm vào từng nạn nhân.

Tháng 12 năm 2024, một tòa án Mỹ đã truy tố 14 người Triều Tiên vì đánh cắp danh tính của người Mỹ và xin việc tại các công ty công nghệ và tổ chức phi lợi nhuận Mỹ. Những thành viên Lazarus này tự gọi mình là “chiến binh IT,” kiếm được 88 triệu đô la tiền lương, toàn bộ số tiền được chuyển thẳng về Triều Tiên.

Các công việc này giúp họ có quyền truy cập trực tiếp vào hệ thống và dữ liệu của công ty. Một số công ty tiền điện tử đã xác nhận bị tấn công bởi các ứng viên giả mạo.

Ben Turner, trưởng bộ phận kỹ thuật tại Cloudburst Technologies – một công ty tình báo tiền điện tử, cho biết: “Chúng tôi ngày càng nhận thấy sự hiện diện của các hacker Triều Tiên xung quanh mình.” Đội của ông cũng ghi nhận sự gia tăng đáng kể trong các đơn xin việc đáng ngờ, cho thấy Lazarus đang mở rộng phạm vi hoạt động của mình.

Disclaimer: Bài viết chỉ có mục đích thông tin, không phải lời khuyên đầu tư. Nhà đầu tư nên tìm hiểu kỹ trước khi ra quyết định. Chúng tôi không chịu trách nhiệm về các quyết định đầu tư của bạn.

Tham gia Telegram: https://t.me/tapchibitcoinvn

Twitter (X): https://twitter.com/tapchibtc_io

Tiktok: https://www.tiktok.com/@tapchibitcoin

Youtube: https://www.youtube.com/@tapchibitcoinvn

- Lazarus Group trở thành cá voi Bitcoin tỷ đô sau khi chuyển đổi số tiền đánh cắp: Arkham

- Lazarus thành công rửa toàn bộ số ETH đánh cắp từ Bybit

Ông Giáo

- Thẻ đính kèm:

- Group One

Bitcoin

Bitcoin  Ethereum

Ethereum  XRP

XRP  Tether

Tether  Solana

Solana  USDC

USDC  Dogecoin

Dogecoin  Lido Staked Ether

Lido Staked Ether  Cardano

Cardano  TRON

TRON  Wrapped stETH

Wrapped stETH  Chainlink

Chainlink  Hyperliquid

Hyperliquid  Wrapped Bitcoin

Wrapped Bitcoin  Sui

Sui  Ethena USDe

Ethena USDe  Stellar

Stellar