Tiến sĩ XinXin Fan, trưởng bộ phận mật mã tại IoTeX, gần đây đã đồng tác giả một bài viết nghiên cứu có tiêu đề “Hỗ trợ di chuyển mượt mà hướng tới bảo mật hậu lượng tử cho Ethereum”. Nghiên cứu đã nhận được giải thưởng Bài viết hay nhất từ Hội nghị quốc tế về Blockchain năm 2024.

Theo nội dung bài viết, công nghệ zero-knowledge (ZK) dựa trên hash là cách thân thiện nhất với người dùng để bảo vệ mạng Ethereum và các hệ thống mật mã tương tự khác bằng phương pháp chống lượng tử.

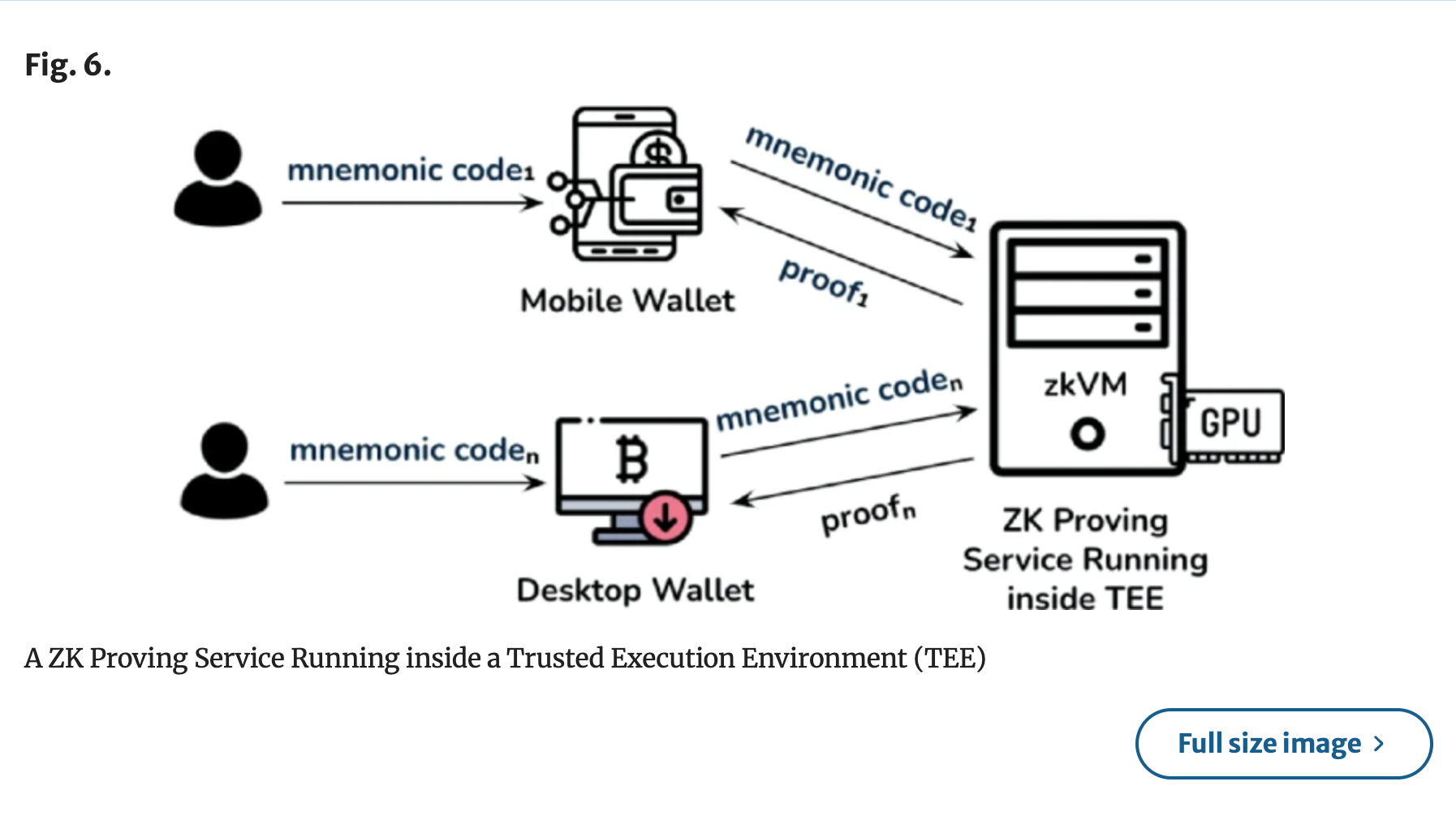

Trong một cuộc phỏng vấn, Tiến sĩ Fan giải thích các thuật toán chữ ký số đường cong elip (ECDSA) được sử dụng trong những hệ thống blockchain hiện tại để ký giao dịch dễ bị tấn công bằng lượng tử. Tuy nhiên, lỗ hổng này có thể được giải quyết bằng cách đính kèm bằng chứng zk dựa trên hàm hash — chẳng hạn như đối số minh bạch có thể mở rộng zk (ZK-Stark) — vào mỗi giao dịch.

Nhà nghiên cứu lưu ý phương pháp này cũng đảm bảo quá trình chuyển đổi mượt mà nhất cho người dùng — tránh được sự phức tạp của các phương pháp bảo vệ lượng tử được đề xuất khác.

“Cách chúng tôi triển khai cho phép người dùng sử dụng ví hiện tại của họ, nhưng chúng tôi đính kèm mỗi giao dịch với bằng chứng zk an toàn trước lượng tử. Chúng tôi cần xem xét cả khía cạnh bảo mật và khía cạnh khả năng sử dụng của hệ thống”, Tiến sĩ Fan cho biết.

Nhà nghiên cứu nhấn mạnh việc cân bằng trải nghiệm người dùng với nhu cầu bảo mật là chìa khóa để đảm bảo quá trình chuyển đổi kịp thời sang các tiêu chuẩn hậu lượng tử.

Nỗi lo lượng tử năm 2024

Việc chuyển đổi mượt mà sang bảo mật hậu lượng tử cho người dùng cuối là vô cùng quan trọng, đặc biệt khi Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) gần đây đã công bố thời hạn cứng đầu tiên để các hệ thống cũ phải chuyển sang tiêu chuẩn chữ ký hậu lượng tử. Theo đó, NIST khuyến nghị các tổ chức nên áp dụng biện pháp chống lượng tử trước năm 2035.

Vào tháng 10/2024, một báo cáo tuyên bố các nhà nghiên cứu tại Shanghai University đã thành công trong việc phá vỡ các thuật toán mật mã bằng máy tính lượng tử.

Tuy nhiên, một phân tích sau đó từ YouTuber “Mental Outlaw” tiết lộ máy tính lượng tử được sử dụng trong thí nghiệm này chỉ phá được khóa 22-bit. Để so sánh, các tiêu chuẩn mã hóa hiện đại sử dụng khóa có độ dài từ 2048 đến 4096 bit — nghĩa là máy tính lượng tử vẫn chưa thể phá vỡ các tiêu chuẩn mã hóa hiện tại.

Các nhà nghiên cứu khác cũng đồng tình rằng mối đe dọa từ máy tính lượng tử hiện nay đang bị phóng đại, do sự khác biệt lớn giữa khả năng hiện tại của máy tính lượng tử trong việc phân tích số và độ dài của các khóa mã hóa hiện đại.

Tham gia Telegram: https://t.me/tapchibitcoinvn

Twitter (X): https://twitter.com/tapchibtc_io

Tiktok: https://www.tiktok.com/@tapchibitcoin

- Điện toán lượng tử gây rủi ro đáng kể cho Bitcoin và tiền điện tử

- Short ETH đạt mức cao kỷ lục khi đòn bẩy thị trường tăng vọt

- Vitalik Buterin: Một hard fork ‘đơn giản’ có thể phá vỡ một cuộc tấn công lượng tử vào Ethereum

Minh Anh

Theo Cointelegraph

Bitcoin

Bitcoin  Ethereum

Ethereum  XRP

XRP  Tether

Tether  Solana

Solana  USDC

USDC  Lido Staked Ether

Lido Staked Ether  Dogecoin

Dogecoin  Cardano

Cardano  TRON

TRON  Wrapped stETH

Wrapped stETH  Chainlink

Chainlink  Hyperliquid

Hyperliquid  Wrapped Bitcoin

Wrapped Bitcoin  Sui

Sui  Stellar

Stellar  Wrapped eETH

Wrapped eETH