BlueNoroff, nhóm hacker khét tiếng của Triều Tiên, được biết đến với hàng loạt vụ tấn công mạng và lừa đảo từ năm 2019, hiện đang nhắm vào các công ty tiền điện tử thông qua một phần mềm độc hại mới nhằm tấn công máy tính MacOS.

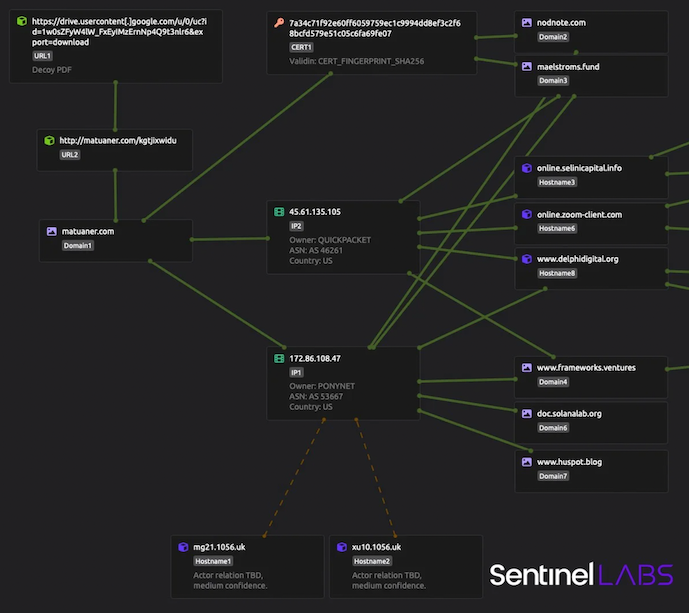

Theo báo cáo từ SentinelLabs, phần mềm độc hại này có tên gọi “Hidden Risk,” được phát tán qua các tệp PDF theo nhiều giai đoạn. Nhóm hacker sử dụng các tiêu đề tin tức giả mạo và báo cáo nghiên cứu thị trường tiền điện tử hợp pháp để lừa gạt những cá nhân và tổ chức thiếu cảnh giác.

Khi người dùng tải xuống tệp PDF, một tệp PDF giả mạo có vẻ hợp pháp sẽ được tải xuống và mở ra, trong khi phần mềm độc hại lại âm thầm tải xuống một tệp khác trên màn hình MacOS ở chế độ nền.

Gói phần mềm độc hại này bao gồm nhiều chức năng tinh vi, cho phép hacker truy cập từ xa vào máy tính của nạn nhân nhằm đánh cắp thông tin nhạy cảm, bao gồm cả khóa cá nhân của ví tài sản kỹ thuật số và các nền tảng khác.

FBI cảnh báo về hoạt động của hacker Triều Tiên

Cục Điều tra Liên bang Hoa Kỳ (FBI) đã nhiều lần cảnh báo về BlueNoroff, nhóm hacker lớn hơn Lazarus, cùng các đối tượng xấu khác có liên hệ với chính quyền Triều Tiên trong những năm qua.

Vào tháng 4 năm 2022, FBI cùng Cơ quan An ninh Cơ sở hạ tầng và An ninh mạng (CISA) đã đưa ra cảnh báo, đồng thời khuyến nghị các công ty tiền điện tử áp dụng các biện pháp phòng ngừa để giảm thiểu rủi ro từ các nhóm hacker được nhà nước bảo trợ.

Ngay sau đó, vào tháng 12 năm 2022, BlueNoroff đã khởi động một chiến dịch lừa đảo khác, nhắm vào các công ty và ngân hàng. Nhóm hacker này tạo ra hơn 70 tên miền giả, giả danh các công ty đầu tư mạo hiểm hợp pháp để xâm nhập vào máy tính của nạn nhân và đánh cắp tài sản.

Mới đây nhất, vào tháng 9 năm 2024, FBI cho biết Lazarus Group lại tiếp tục sử dụng các kỹ thuật lừa đảo qua hình thức xã hội để chiếm đoạt tiền điện tử. Theo FBI, nhóm hacker nhắm vào các nhân viên làm việc tại các sàn giao dịch tập trung và các công ty tài chính phi tập trung thông qua các lời mời làm việc giả mạo.

Mục tiêu của hoạt động lừa đảo là xây dựng mối quan hệ và tạo dựng lòng tin với nạn nhân. Sau khi lòng tin đã được thiết lập, hacker dụ dỗ nạn nhân nhấp vào các đường link độc hại ngụy trang dưới dạng bài kiểm tra tuyển dụng và đơn ứng tuyển, dẫn đến việc hệ thống của họ bị xâm nhập và tài sản trong các ví điện tử bị đánh cắp hoàn toàn.

Tham gia Telegram: https://t.me/tapchibitcoinvn

Twitter (X): https://twitter.com/tapchibtc_io

Tiktok: https://www.tiktok.com/@tapchibitcoin

- Nhóm ransomware tấn công Schneider Electric đưa ra yêu cầu tiền chuộc bằng bánh mì Baguette hoặc Monero

- Giám đốc điều hành tiền điện tử bị bắt cóc và buộc phải trả 1 triệu đô la tiền chuộc

Ông Giáo

Theo Cointelegraph

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  XRP

XRP  Solana

Solana  USDC

USDC  Lido Staked Ether

Lido Staked Ether  Dogecoin

Dogecoin  TRON

TRON  Cardano

Cardano  Wrapped stETH

Wrapped stETH  Chainlink

Chainlink  Wrapped Bitcoin

Wrapped Bitcoin  Ethena USDe

Ethena USDe  Hyperliquid

Hyperliquid  Wrapped eETH

Wrapped eETH  Sui

Sui

.png)