Khi hacker làm tê liệt thành phố Baltimore bằng một cuộc tấn công ransomware vào tháng trước, trọng tâm không chỉ là hành vi trộm cắp, mà là khoản tiền chuộc Bitcoin trị giá $ 76,000.

NSA khuyến khích ransomware

Theo một báo cáo gần đây của The New York Times, một cuộc tấn công ransomware ở Baltimore, Maryland vào tháng 5 đã được trao quyền bằng cách sử dụng một cyberweapon bị đánh cắp của Cơ quan An ninh Quốc gia (NSA).

Trong một bài báo được xuất bản trước đó, Times đã báo cáo rằng một loại cyberweapon, EternalBlue, đã được đưa ra ánh sáng sau khi phát hiện bởi một trong số bốn nhà thầu được thuê để điều tra vụ tấn công và sửa chữa mạng lưới thành phố.

Vũ khí có thể đã bị đánh cắp và phân phối lại vào năm 2017 bởi một nhóm có tên là Shadow Brokers, nhưng NSA từ chối bình luận về sự cố hoặc sự tồn tại của cyberweapon.

EternalBlue được đề cao trong các cuộc tấn công của Triều Tiên và Nga vào năm 2017 và công cụ này đã gây ra thiệt hại trị giá hàng tỷ đô la cho các chính phủ và tập đoàn khác nhau.

Maryland Congressman Dutch Ruppersberger cũng đưa ra một tuyên bố thông báo với giới truyền thông rằng ông đã được các nhà lãnh đạo cấp cao từ NSA cung cấp thông tin ngắn gọn và theo Ruppersberger, NSA nói rằng tại thời điểm này, không có bằng chứng nào về việc EternalBlue đóng vai trò trong vụ tấn công ransomware ảnh hưởng đến thành phố Baltimore.

Thanh toán BTC bị từ chối

Các nhà điều tra đã nói chuyện với Times (được yêu cầu ẩn danh) và họ vẫn đang nỗ lực cùng nhau sắp xếp thứ tự thời gian chính xác của cuộc tấn công ransomware. Giải thích phổ biến nhất là hacker tấn công một máy chủ mở trong mạng của Baltimore sau đó đã tiến hành cài đặt một cửa sau.

EternalBlue có thể đã được sử dụng để di chuyển trên các máy tính của Baltimore và một công cụ phần mềm riêng biệt có tên ‘Web Shell’ có thể đã hoạt động cùng với nó.

Các hacker yêu cầu thành phố trả khoản tiền chuộc $ 76,000 bằng Bitcoin nhưng Thiếu tá Bernard C. Young từ chối chi trả. Mặc dù đây có thể là một bước đi thông minh, nhưng thành phố hiện ước tính rằng chi phí cho cuộc tấn công ransomware lên tới hơn 18 triệu đô la do doanh thu bị mất và chi phí cho các nỗ lực phục hồi.

Theo các nhà điều tra, một kỹ thuật hack phổ biến được gọi là ‘pass-the-hash’ đã giúp truyền bá ransomware và gần đây EternalBlue đã hoạt động như một công cụ để khởi động các cuộc tấn công chống lại chính quyền địa phương và thành phố ở Hoa Kỳ. Những nơi này có xu hướng sử dụng thiết bị cũ hơn, theo lý thuyết, không tuân theo các cập nhật phần mềm được đề xuất.

Vào năm 2017, Microsoft đã phát hành một bản cập nhật Windows sẽ bảo vệ các máy tính của Baltimore chống lại EternalBlue nhưng có vẻ như bản cập nhật này chưa được cài đặt.

Đổ lỗi cho Bitcoin

Điều thú vị là, phương tiện truyền thông đưa tin về cuộc tấn công ransomware tập trung chủ yếu vào Bitcoin là phương thức thanh toán mà những kẻ tấn công muốn và câu chuyện thường được sử dụng về Bitcoin và tiền điện tử được sử dụng chủ yếu bởi các nhóm khủng bố, buôn bán ma túy và thị trường đen trực tuyến một lần nữa xuất hiện.

Thật kỳ lạ, Bitcoin thường xuyên trở thành tiêu điểm và vật tế thần như vậy, bị đổ lỗi khi xuất hiện ransomware và các cuộc tấn công khác.

Một báo cáo vào tháng 4 đã kết luận BTC chiếm 98% trong số tất cả các khoản thanh toán ransomware bằng tiền điện tử, với các đồng tiền tập trung vào quyền riêng tư như Monero chiếm tỷ trọng tương đối nhỏ.

Tuy nhiên, trong trường hợp này, chắc chắn thủ phạm thực sự là cơ sở hạ tầng công nghệ lâu đời của Mỹ và thiếu đào tạo an ninh mạng thích hợp cho nhân viên chính quyền địa phương.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  XRP

XRP  Solana

Solana  USDC

USDC  Lido Staked Ether

Lido Staked Ether  TRON

TRON  Dogecoin

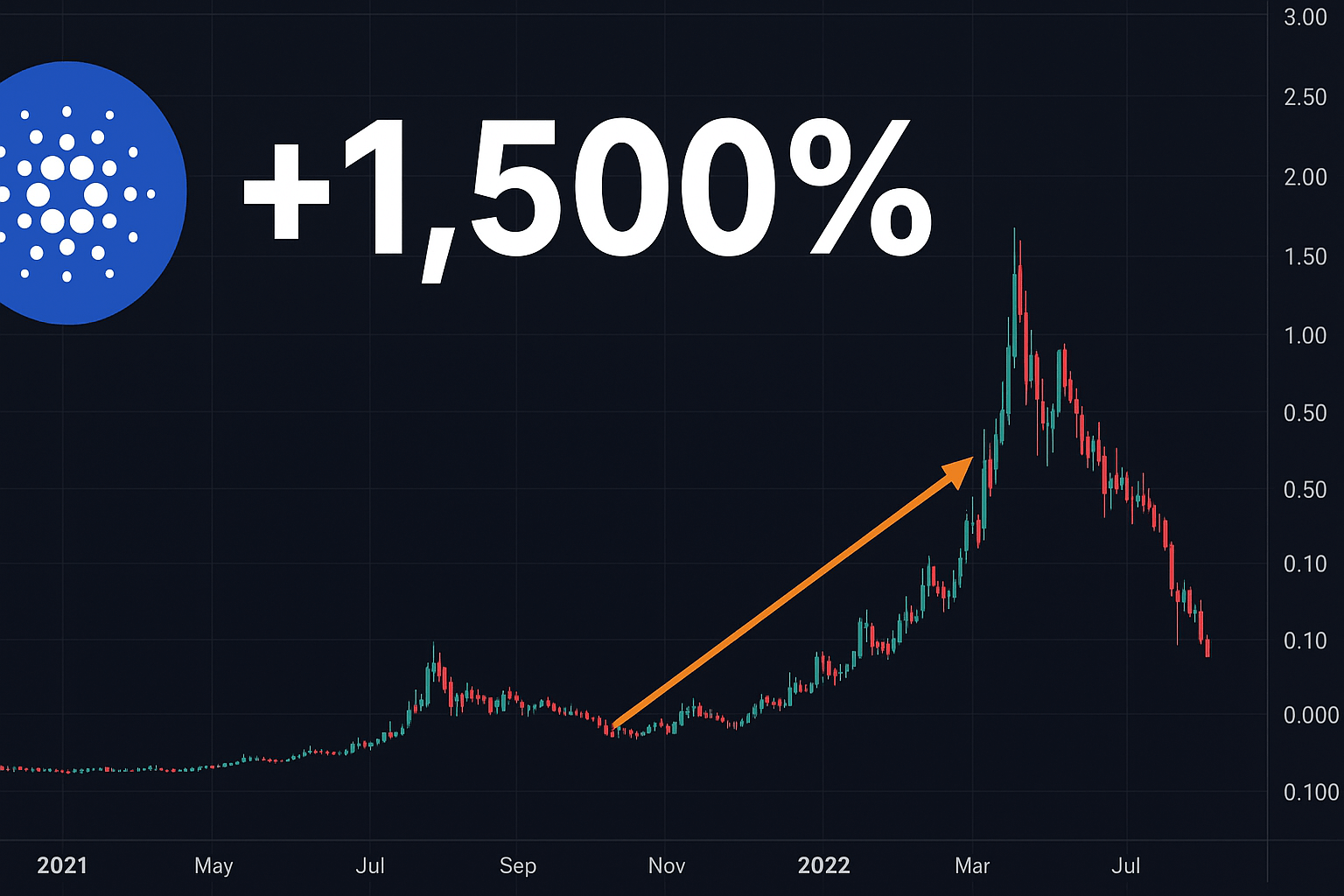

Dogecoin  Cardano

Cardano  Wrapped stETH

Wrapped stETH  Chainlink

Chainlink  Wrapped Bitcoin

Wrapped Bitcoin  Ethena USDe

Ethena USDe  Hyperliquid

Hyperliquid  Wrapped eETH

Wrapped eETH  Sui

Sui